L’énorme panne informatique du 21 octobre dernier, une cyberattaque qui a paralysé quelques dizaines des sites Web parmi les plus visités en Amérique du Nord, a mis en lumière le manque de préparation généralisé des entreprises, petites et grandes, face au cyberterrorisme. Une bonne gouvernance aurait pourtant suffi à éviter le pire. Ce qui soulève une question, inévitable : votre entreprise est-elle prête à faire face à cette menace ?

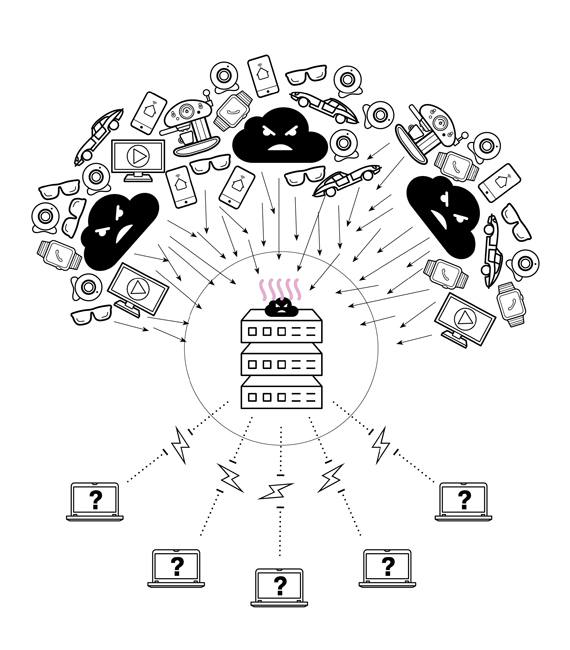

Comme le démontre cette petite animation, l’ampleur des attaques informatiques ciblées mobilisant des milliers d’appareils connectés n’a pas fini de croître.

Compte tenu de cette escalade, trois cybermenaces guettent toutes les entreprises, même la vôtre...

1. Déni de service: des attaques toujours plus puissantes

Le déni de service c'est quand un serveur est bombardé de milliers de demandes informatiques jusqu’au point de surchauffe, après quoi il ne répond plus et les sites qu’il héberge tombent. La panne du 21 octobre est le résultat d'une attaque en déni de service par des botnets.

Les botnets sont ces réseaux d’ordinateurs personnels infectés par des logiciels malicieux dirigés à distance. C’était jusqu’ici l’outil de choix pour provoquer une attaque. Avec l’émergence des objets connectés (caméras, téléviseurs, serrures et même voitures, soit des centaines de milliers de nouveaux appareils connectés en permanence et souvent mal protégés contre ce phénomène), ces attaques gagnent en ampleur. Ce n’est pas fini : Gartner promet qu’on comptera quelque 25 milliards d’objets connectés en tout genre en 2020.

Le raffinement des méthodes d’attaque amplifie également leur impact, ce qui rend les DDoS particulièrement redoutables. Par exemple, les premiers botnets comptaient sur 500 000 à 2,5 millions de PC infectés pour attaquer leurs cibles. L’attaque contre les serveurs de l’hébergeur français OVH, en septembre dernier, a connu des pointes de surchauffe dépassant 1 térabit par seconde, un record, mais ses experts n’ont compté que 145 000 appareils concernés. La raison ? Les pirates recourent à certains protocoles Internet méconnus, d’autres désuets, afin de multiplier l’impact de chacun des appareils mobilisés.

Les entreprises canadiennes ne doivent pas jouer à l’autruche non plus. Arbor Network confirme que 38 % des entreprises victimes d’attaques sur Internet sont situées aux États-Unis et au Canada, ce qui en fait la cible numéro un dans le monde.

Le chiffre: 60

Comme 60 fois plus de dénis de service en 2015 qu’en 2004.

2. Cyberespionnage: éviter les dommages collatéraux

La dernière course présidentielle américaine a connu sa part de rebondissements. Un d’eux est la fuite de documents internes du Parti démocrate à la suite d’un piratage informatique qui aurait été commandité par le gouvernement russe. Est-ce le signe d’une nouvelle cyberguerre froide ? Chose certaine, plus les acteurs impliqués sont importants, plus les dommages collatéraux pourraient être graves pour votre entreprise, même si elle n’était pas ciblée directement par les pirates.

L’attaque du 21 octobre dernier en témoigne : plusieurs dizaines de sites Web sont tombés en panne en même temps, car ils partageaient le même hébergeur (voir carte ci-dessous). C’est un risque. Malheureusement, les entreprises canadiennes sont moins bien protégées qu’elles ne le croient.

« Il y a un manque de préparation qui est inquiétant », résume Nick Galletto, responsable de la division des services de cybersécurité pour Deloitte, dans un rapport sur l’état de la sécurité informatique au sein des entreprises canadiennes. Son constat : même si une majorité de dirigeants croient leur entreprise à l’abri des menaces informatiques, 36 % d’entre elles seulement ont des procédures claires en place pour protéger leurs données importantes. Pis : une entreprise sur 10 seulement a un système en place réellement sûr et prêt à réagir.

À ce chapitre, le problème n’est pas technologique. C’est une question de gestion, d’autant que l’enjeu peut dépasser la question financière ou matérielle, poursuit M. Galletto : « Les entreprises qui ne sont pas préparées font face à plusieurs menaces qui peuvent durer des mois ou des années, susceptibles de causer des dommages majeurs en coût, ou de noircir durablement leur image de marque ».

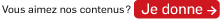

Comme le montre cette carte, victimes de cyberattaques et agresseurs ne vivent pas nécessairement au même endroit...

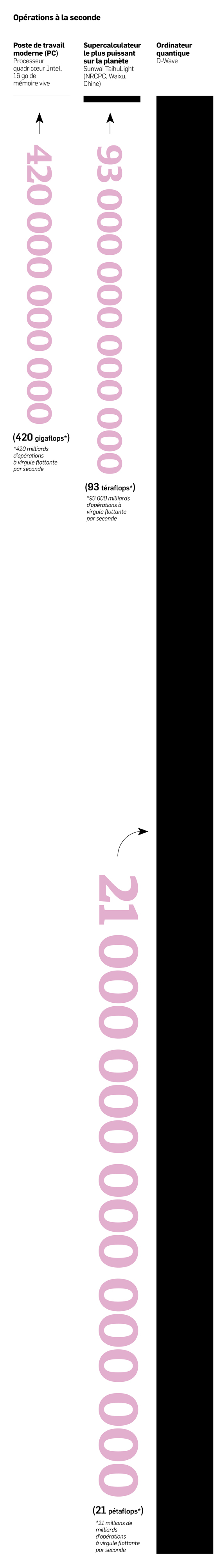

3. Informatique quantique: la fin anticipée de la sécurité informatique traditionnelle

« Les entreprises et les organisations du pays utilisent toutes un système ou un autre de cryptage. Le défi qui nous guette, c’est de protéger ces systèmes contre l’avènement de l’informatique quantique », a indiqué récemment Greta Bossenmaier, chef du Centre national de la sécurité des télécommunications.

En effet, on attend les premiers appareils quantiques sur le marché avant la fin de la décennie. Au Canada, la société D-Wave en est à sa deuxième génération d’un prototype qui serait déjà 11 000 fois plus puissant qu’un ordinateur moderne. Dans ce contexte, déjouer un système sécurisé par un simple mot de passe ne prendra que quelques secondes. Les experts redoutent ce moment.

« Outre les mécanismes d’authentification basés sur des mots de passe, le chiffrement actuellement utilisé dans les infrastructures publiques deviendra insignifiant pour l’informatique quantique. Il est primordial que nous développions à la fois de nouvelles technologies et de nouveaux protocoles consacrés à la sécurité », dit Jean-François De Rico, associé du cabinet Langlois Avocats, à Montréal.

En fait, résume Me De Rico, comme la technologie est faillible, c’est la gouvernance qui devrait primer : régulateurs et gestionnaires doivent être attentifs à la progression et au développement du risque, et élaborer une stratégie pour réagir. « Ces mécanismes de protection doivent devenir des exigences et des normes », conclut-il.

Car la technologie n’est pas toujours à l’abri des menaces. Toutefois, une bonne entreprise devrait l’être.

La menace de l’informatique quantique

Le plus récent ordinateur quantique de la société canadienne D-Wave résout des équations complexes de 11 000 à 50 000 fois plus rapidement qu’un PC traditionnel. D’ici 5 ans, l’informatique quantique pourra deviner les mots de passe des systèmes informatiques modernes en quelques secondes à peine.

« À part les mécanismes d’authentification basés sur des mots de passe, le chiffrement actuellement utilisé dans les infrastructures publiques deviendra insignifiant pour l’informatique quantique. Il est primordial que nous développions à la fois de nouvelles technologies et de nouveaux protocoles consacrés à la sécurité. »

Jean-François De Rico, associé du cabinet Langlois Avocats